SpiderDemo第二题-加解密调整

第二题:加解密挑战

1、抓包

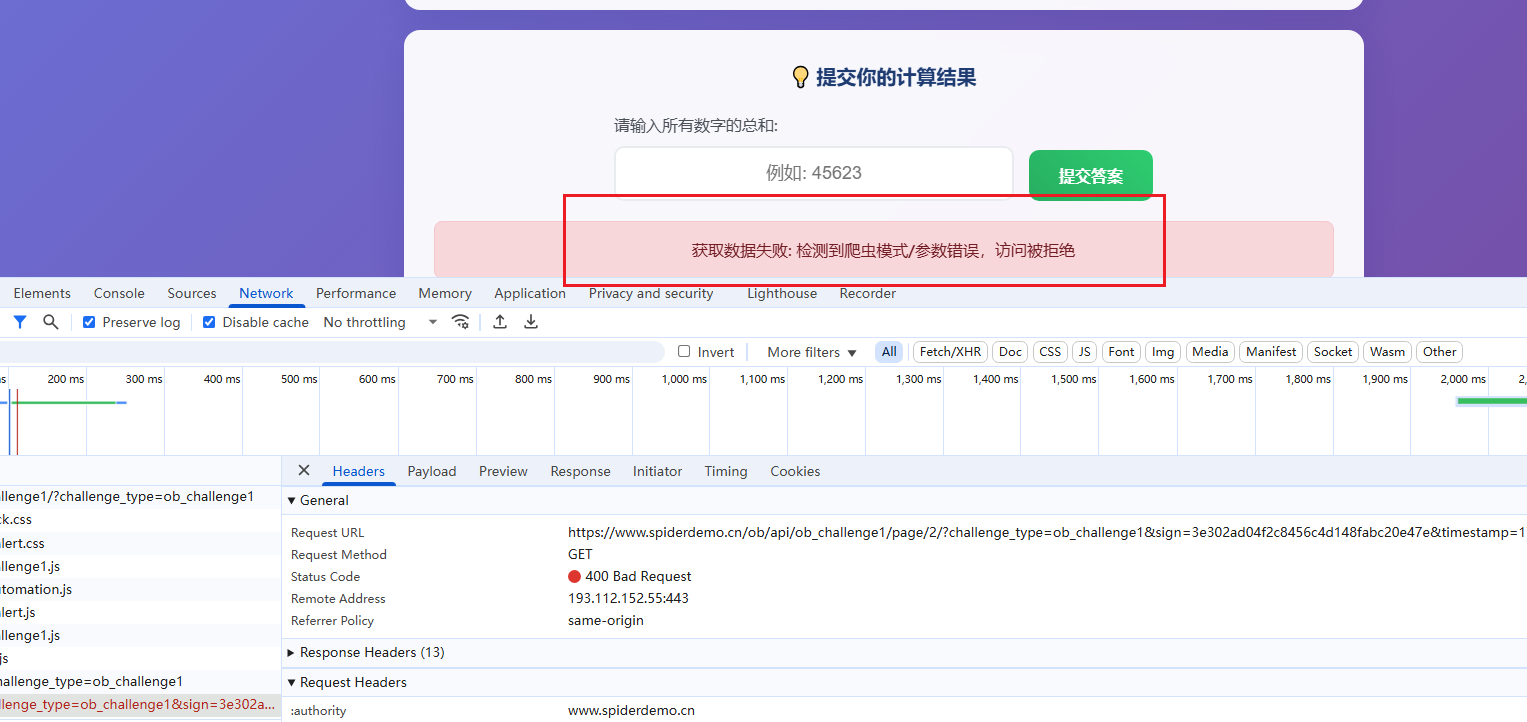

若出现这个问题,直接关闭Disable cache就好,当然使用charles去抓包也行

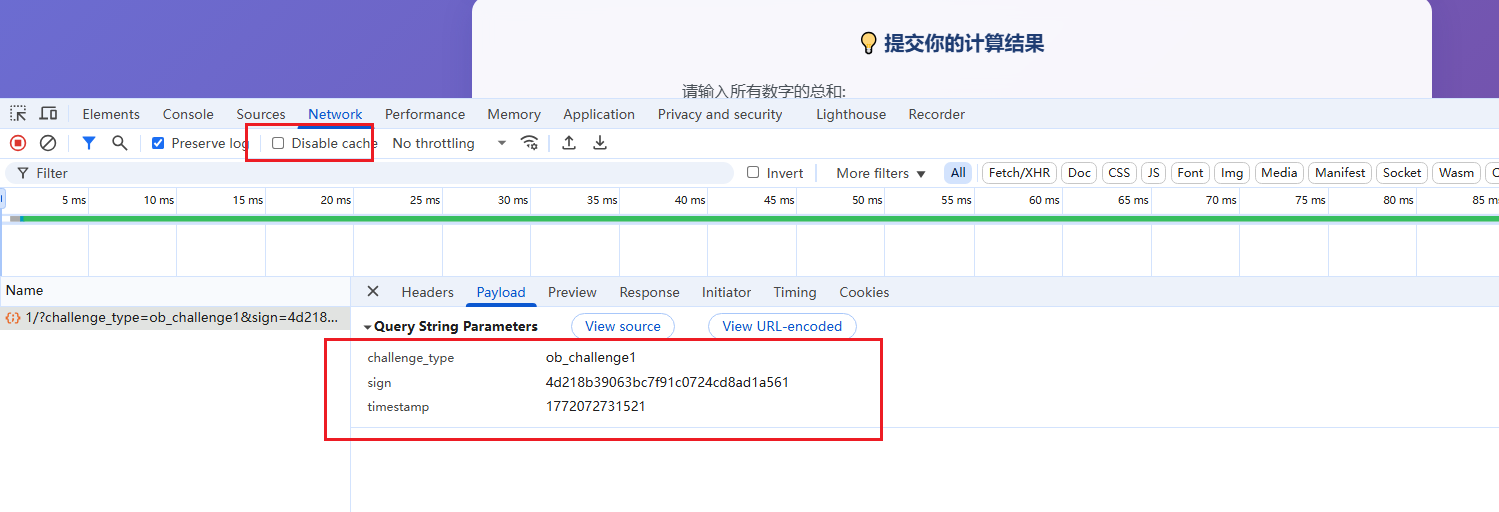

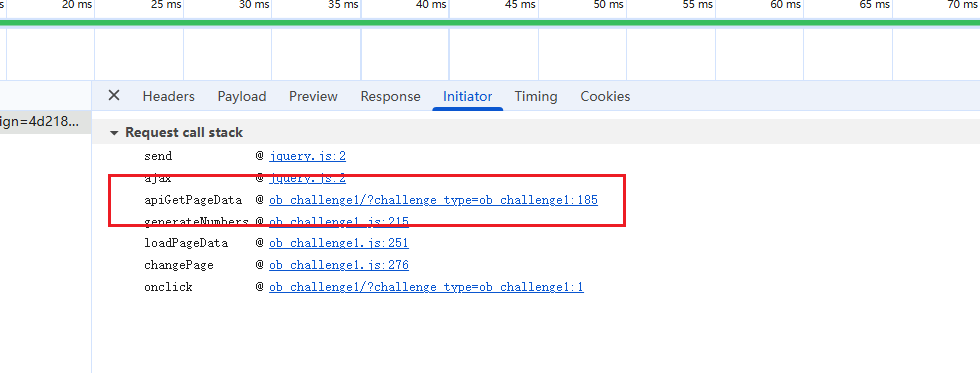

接口分析,可以看到解密值就是一个sign,timestamp时间戳忽略,从堆栈找,当然全局搜索也行

很快就找到加密点

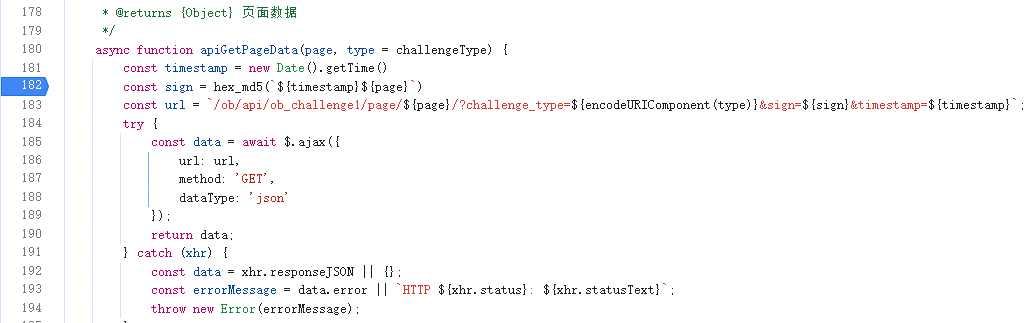

2、加密分析

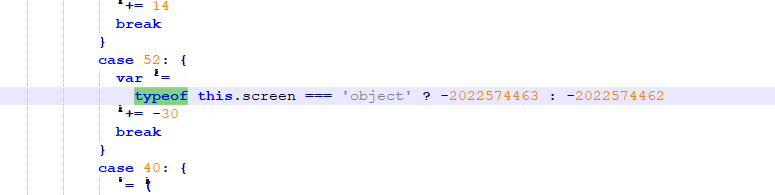

看到有md5,查看是不是通用加密

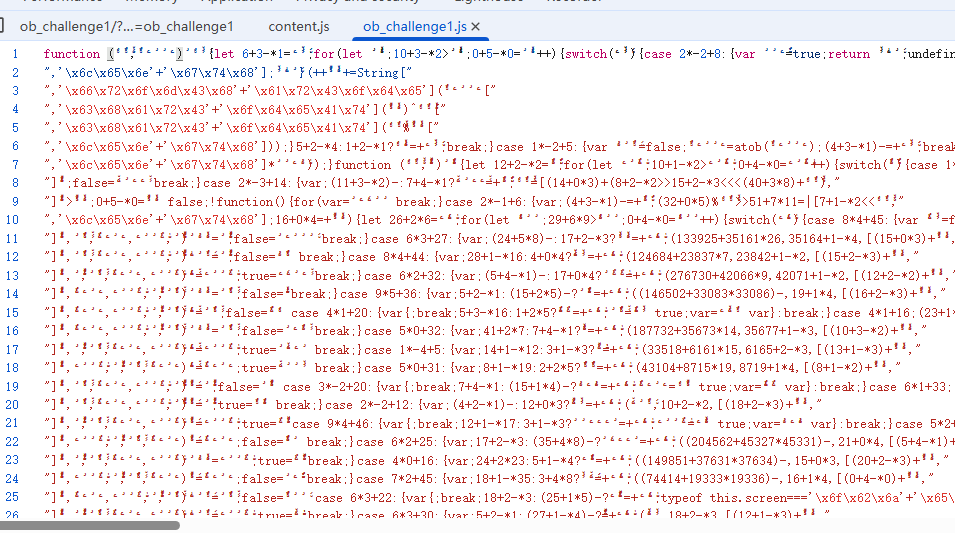

对不上,直接扣代码,点击函数后跳转到此处

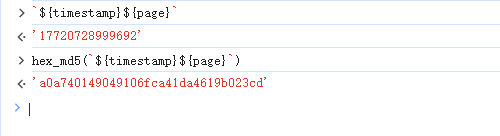

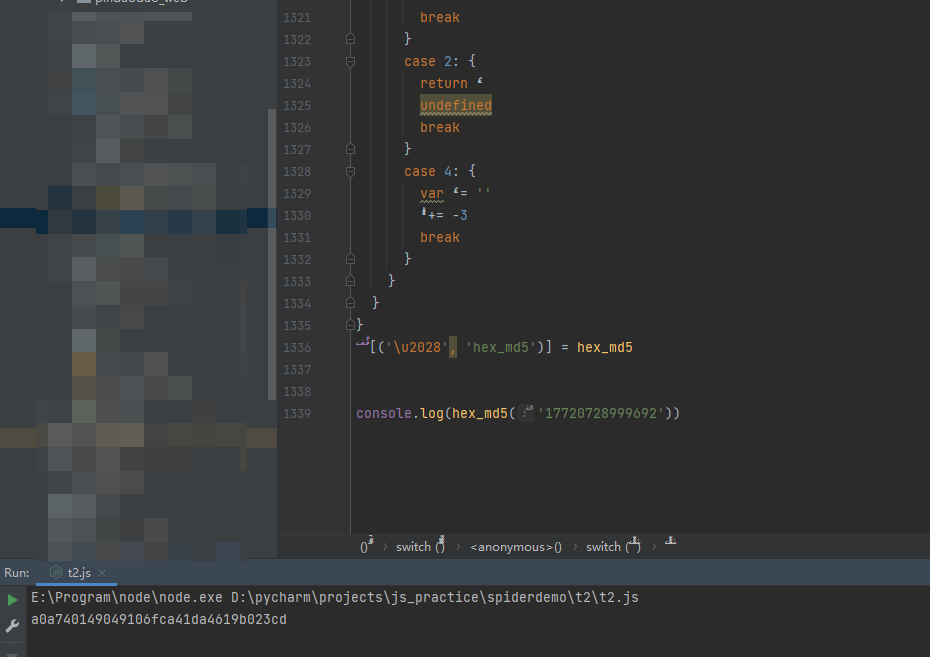

直接全部扣下来,到新页面调用(拷贝时,关闭格式化)

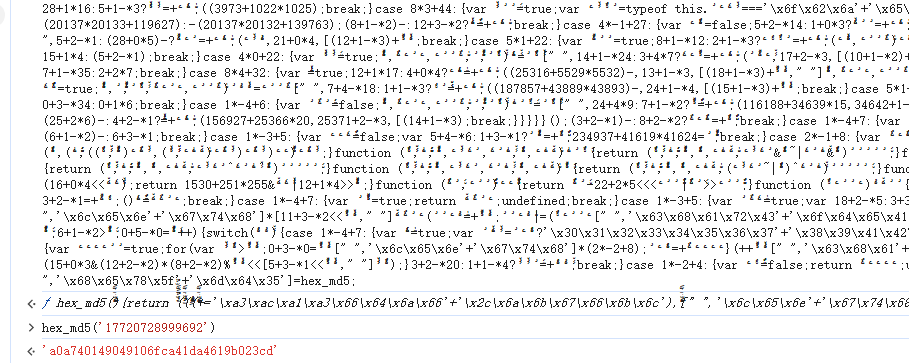

调用成功

3、补环境

直接导入所有的代码到pycharm中执行,发现有很多报错

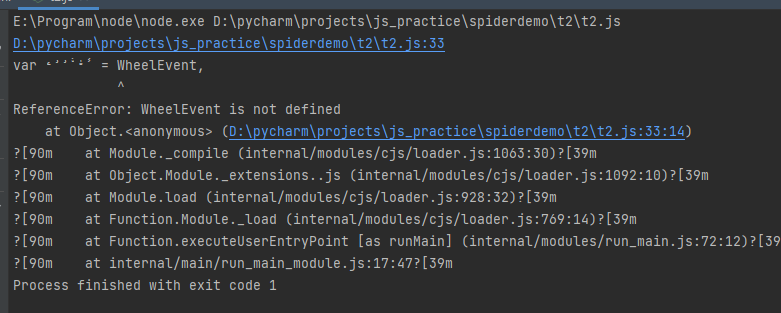

缺啥补啥,或者直接将整段代码给到AI

可以看到此处是AI的建议,为了看的方便,直接ob解混淆https://deobfuscate.relative.im/

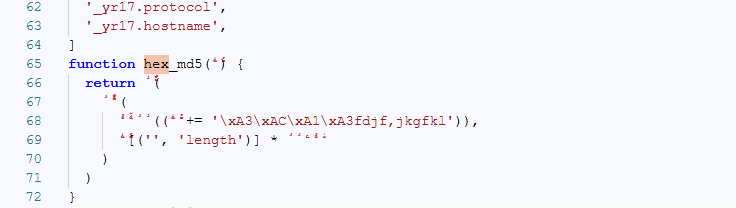

可以看到很多环境检测,用于影响结果的三目表达式,将此处的检测点全部补全就能拿到对应的结果

4、直接调用

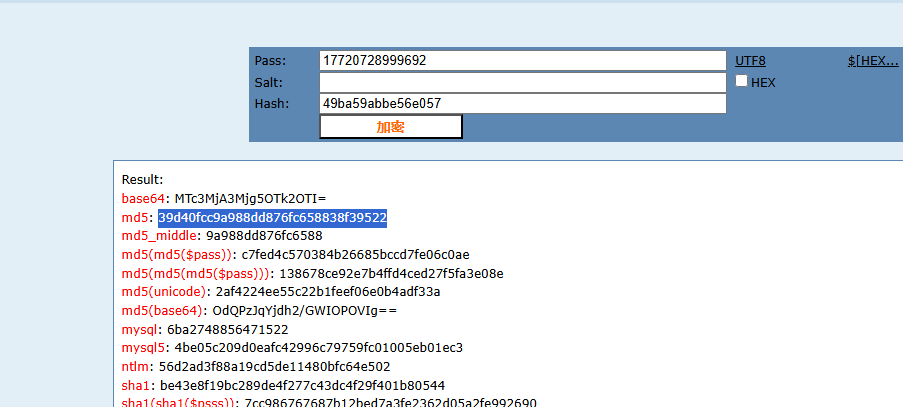

OB还原后能看到加密位置是加了盐

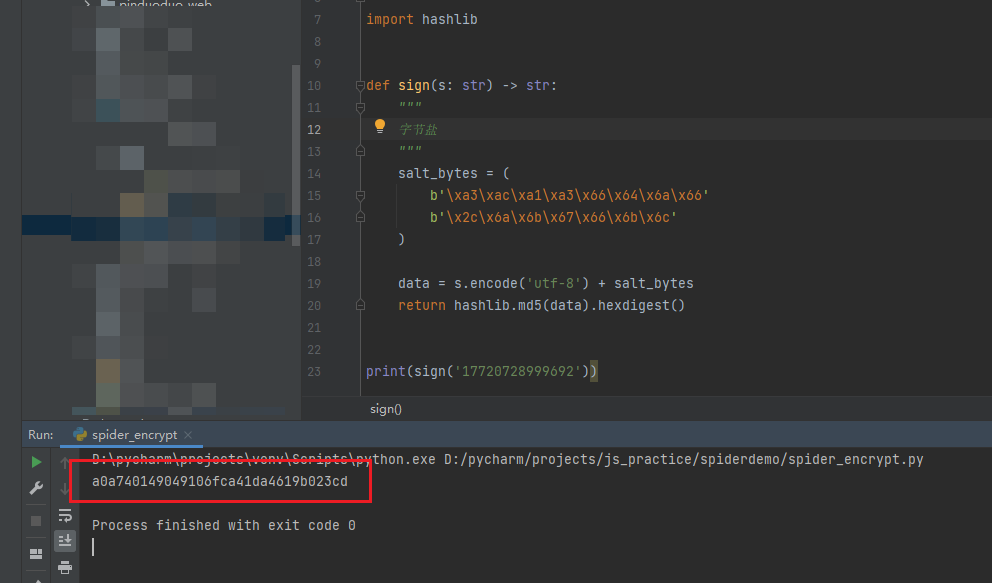

直接通过ai改写一个加盐的解密函数

1 | import hashlib |

能看到结果一致

本文是原创文章,采用CC BY-NC-SA 4.0协议,完整转载请注明来自码字的秃猴